Autres méthodes d'identification :

1. Authentification basée sur des certificats (Hotspot 2.0/Passpoint) : cette méthode utilise des certificats numériques stockés dans l'enclave sécurisée d'un appareil. Chaque certificat identifie de manière unique un utilisateur ou un appareil et est difficile à falsifier ou à usurper.

2. Nom d'utilisateur/mot de passe (EAP-TLS) : combinez les connexions basées sur les informations d'identification avec le cryptage TLS pour améliorer la sécurité et la traçabilité. Cela est courant dans les réseaux d'entreprise qui exigent une responsabilisation.

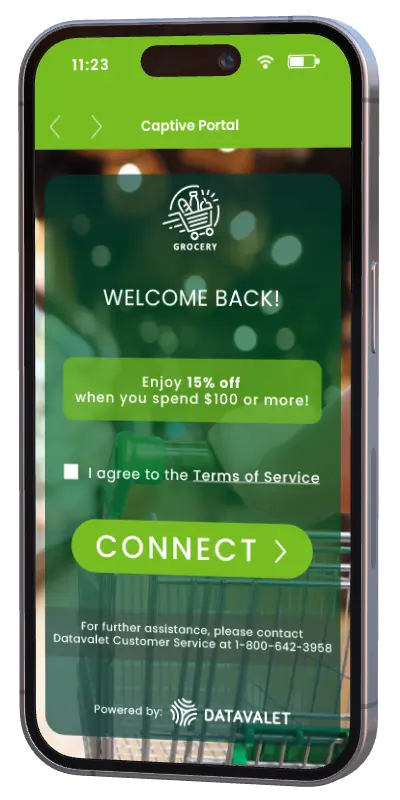

3. Identité fédérée (identifiant Apple, identifiant Google, etc.) : de nombreux portails captifs modernes autorisent l'authentification unique (SSO) avec des identifiants courants. Cela simplifie l'intégration, supprime le MAC comme identifiant principal et fournit aux utilisateurs un flux de connexion familier.

En authentifiant les appareils par le biais de certificats, d'informations d'identification ou de mécanismes d'identité fédérés, vous ne vous fiez plus à une adresse matérielle susceptible de changer ou d'être usurpée.

3. Basculer le paramètre d'adresse Wi-Fi privée sur Fixe

Même si iOS 18 fait souvent alterner les adresses MAC, il existe toujours des moyens de forcer iOS à utiliser une adresse MAC cohérente sur des réseaux spécifiques.

Activation des adresses fixes :

1. Configuration manuelle : dans les paramètres Wi-Fi d'un réseau connu, les utilisateurs peuvent désactiver « Adresse Wi-Fi privée » ou la régler sur « Fixe ». Cela garantit une adresse MAC prévisible sur ce SSID particulier.

2. Application des politiques MDM : les administrateurs peuvent appliquer des politiques qui font basculer les appareils vers une adresse MAC fixe lorsqu'ils se connectent au réseau de l'entreprise.

Cette approche offre une solution à court terme pour les réseaux qui s'appuient sur les adresses MAC pour l'identification des appareils. Il est avantageux pour les petits bureaux ou les installations plus simples. Elle doit toutefois être associée à un plan de transition vers une sécurité plus moderne et basée sur l'identité.

Réunir tout cela

La pérennisation de votre réseau contre la rotation des adresses MAC iOS 18 d'Apple ne repose pas sur une solution unique. Il s'agit d'une stratégie à plusieurs volets :

- Utilisez le Wi-Fi sécurisé pour que les appareils utilisent par défaut des adresses fixes.

- Adoptez des mécanismes d'authentification renforcés (certificats, identité fédérée, EAP-TLS) afin de ne plus dépendre des identifiants matériels.

- Tirez parti des paramètres des appareils iOS et des politiques MDM pour des adresses cohérentes chaque fois que cela est nécessaire.

Que vous soyez propriétaire d'un petit magasin de détail ou que vous gériez le campus d'une grande entreprise, ces modifications assureront la convivialité et la sécurité de votre réseau. Ainsi, votre environnement Wi-Fi sera prêt pour la prochaine vague de mises à jour Apple et pour l'avenir au-delà d'iOS 18.